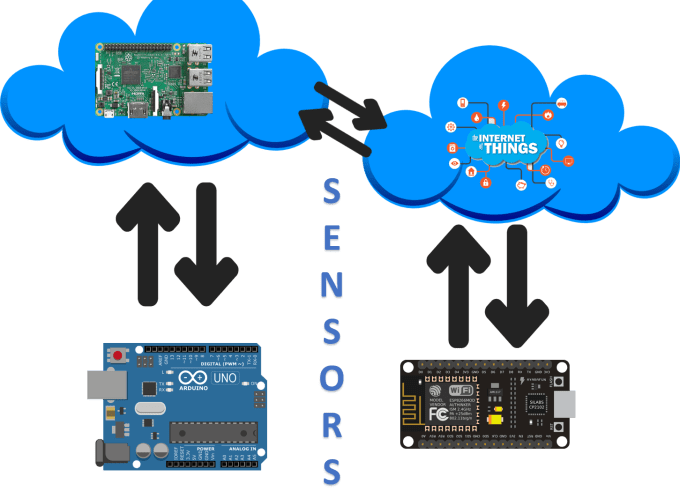

Dalla creazione di semplici circuiti elettronici fino a applicazioni IoT

Come artigiano 4.0 non potevo esimermi dall’affrontare l’internet delle cose con un bel corso di approfondimento di 20 ore e conseguente esame di certificazione finale. In questo scorcio di fine

Chi sono gli hacker ?

Nel corso di seminari ed eventi spesso ricorre questa domanda. Diciamo che il termine nasce con un accezione positiva per poi, via via diventare sempre più nebulosa. Deriva dal verbo

Innovation Manager

La buona notizia è che qualcosa si muove… e la richiesta di iscrizione all’Elenco Manager dell’Innovazione è stata accolta. La misura Voucher per consulenza in innovazione è l’intervento che, in

Evento: (in) Sicurezza Informatica – Sassari 25/10/2019

Come socio Clusit (Associazione Italiana per la Sicurezza Informatica), ho ritenuto importante organizzare un evento gratuito nell’ambito del mese europeo per la sicurezza informatica. Lo scopo dell’iniziativa è stato quello

Convegno “Digital Forensics: Il Processo alla Prova Informatica” – Amelia (TR)

Si parla di Digital Forensics nel convegno organizzato con i colleghi di ONIF. Anche stavolta il tempo tiranno è stato battuto dalla necessità di aggiornamento e confronto. La sintesi dell’evento

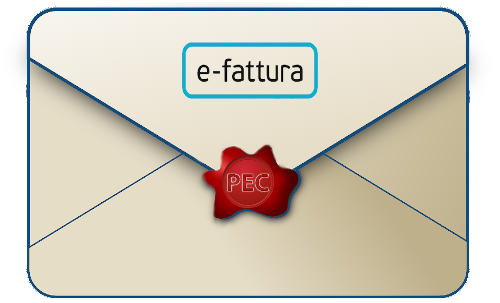

PEC con finti riferimenti a fatture firmate

Il phishing sta seguendo nuove strade certificate via PEC. Il CERT-PA ha rilevato l’esistenza di una campagna malevola osservata per la prima volta in data 05/10/2019 veicolata da PEC italiane compromesse, indirizzata

Mese Europeo per la Sicurezza Informatica – ECSM

Come socio Clusit (Associazione Italiana per la Sicurezza Informatica), sto organizzando un evento gratuito nell’ambito del mese europeo per la sicurezza informatica. L’iniziativa ha lo scopo di promuovere tra i

Divario digitale (digital divide)

Se consideriamo il “divario digitale” come lo squilibrio (gap) tra chi è connesso e chi no, è arrivato il tempo di rivedere questa posizione: il nuovo divario digitale è tra

Attacco Man in the Mail

In questi mesi mi sono trovato a effettuare perizie in diversi casi di attacchi alle comunicazioni email con lo scopo di modificare informazioni sensibili. Questo attacco prende il nome di